瑟雷西,女士游泳衣,山形健怎么死的

很多网站运维人员在更新网站版本的时候,喜欢直接在网站目录文件夹中直接压缩原来的网站文件,如果这个备份压缩文件没有移动出去,这样是非常不安全的,有些网站攻击者可能会尝试访问你网站下有没有对应名字的压缩备份文件,如果有,就压缩包就直接被攻击者下载走了,造成网站源代码泄露,例如php网站直接就是源代码全部泄露出去,如果是java或者c#,拿到备份文件,别人也可以通过反编译的操作进行反编译jar或者dll等文件。

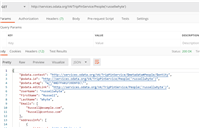

之前在巡查本网站的日志日志文件的时候,就发现有相应的请求记录,直接指向网站根目录的压缩包,如果本网站正好有此压缩包,则该访问的结果就是直接导致网站代码被下载泄露。通过日志分析,我发现有人尝试通过50bit.cn/web.rar、50bit.cn/domaincenter.rar、50bit.cn/50bit.cn.rar等路径进行访问站点,这种访问url相信程序开发人员一眼就能知晓其访问的结果。因此建议运维人员以及程序开发人员在更新网站的版本的时候,一定不可偷懒直接将原网站的代码压缩一份直接放在网站目录中,非常容易造成代码的泄露。

备注:原文转载自博主个人站,原文链接asp.net网站安全:去除网站根目录下的备份文件防止代码泄露_it技术小趣屋。

如对本文有疑问,请在下面进行留言讨论,广大热心网友会与你互动!! 点击进行留言回复

Blazor server side 自家的一些开源的, 实用型项目的进度之 CEF客户端

.NET IoC模式依赖反转(DIP)、控制反转(Ioc)、依赖注入(DI)

vue+.netcore可支持业务代码扩展的开发框架 VOL.Vue 2.0版本发布

网友评论