新概念英语第三册,殊利仁波切,浙江乐清

关于抓包我们平时使用的最多的可能就是chrome浏览器自带的network面板了(浏览器上f12就会弹出来)。另外还有一大部分人使用fiddler,fiddler也是一款非常优秀的抓包工具。但是这两者只能对于http和https进行抓包分析。如果想要对更底层的协议进行分析(如tcp的三次握手)就需要用到我们今天来说的工具wireshark,同样是一款特牛逼的软件,且开源免费自带中文语言包。

wireshark开源地址:

wireshark下载地址:,这里有它的历史版本。今天我们就来安装最新版本3.2.0,一路默认“下一步”安装大法就可以了。安装好后默认就是中文版。

你会发现第一部分内容跳到非常快,根本没法找到自己想要分析的内容。这里我们可以使用显示过滤器,只显示我们想要看的内容。

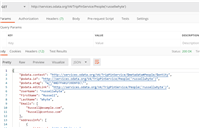

在显示过滤器填入http.request.method == "get",然后用chrome浏览器访问(特意找的一个http网站)

除了过滤get请求外,常用的显示过滤器还有:

显示过滤器是指捕获了所有经过网卡的封包,然后在显示的时候进行过滤显示。明显,如果流量过大会导致捕获的内容过多,筛选变得卡顿。所以,我们可以在捕获阶段的时候就过滤掉无用的流量。

我们看到第一部分内容,封包列表有各种不同的背景色。其不同颜色代表不同意义。淡蓝色代码udp协议,红字黑底代表有问题的封包。更多具体规则可 识图->着色规则

下面的动图是各层对应的数据

从上面的动图我们可以发现,应用层到传输层再到网络层到以太网层,其对应的数据包也在对应的往前移。

我们可以想象一下,应用层数据往上传递,每经过一层就包上一个新得信封。等数据送到目的主机,然后每往下一层就拆一个信封,最后拆到应用层也就是最开始得数据了。

对于三次握手我想很多人只听过没见过,那么今天我们就来见见。

三次握手是过程: 1、客户端发送同步syn标志位和序列号seq(a) 2、服务器回复synack、seq(b)、ack(a+1)3、客户端回复syn、seq(a+1)、ack(b+1)

那么在wireshark中怎么观察呢。我们还是以http://fanyi-pro.baidu.com/地址为例。首先打开chrome输入地址,f12打开浏览器的network面板,刷新页面在面板中找到服务器ip。 打开wireshark开始抓包,并在显示过滤器只显示ip地址对应的数据。

除了三次握手,还有对应的四次挥手。不知道是不是我网络不好,“挥手”的时候老是出现重传错误干扰(就是前面说的那种红字黑底封包)。下面是我本地环境自己写代码的抓包效果。

与握手不同是挥手是发送fin标志位断开连接,其他都差不多。

wireshark抓包如下

wireshark除了可以抓包tcp同样也可以对udp进行抓包。

其实这个抓取的是bacnet报文,而这个bacnetip正是基于udp的一个协议。

授人以鱼不如授人以渔。wireshark不仅可以对我们常见的http、https、tcp等协议进行抓包分析,还能对工业上的bacnet、modbus、s7communication和其他plc协议进行报文抓包分析。如就通过抓包破解了西门子plc没有公开的协议。

希望有兴趣的朋友可以一起来完善iotclient组件。

如对本文有疑问,请在下面进行留言讨论,广大热心网友会与你互动!! 点击进行留言回复

Blazor server side 自家的一些开源的, 实用型项目的进度之 CEF客户端

.NET IoC模式依赖反转(DIP)、控制反转(Ioc)、依赖注入(DI)

vue+.netcore可支持业务代码扩展的开发框架 VOL.Vue 2.0版本发布

网友评论